Eliminar un virus manualmente

Tras estudiar cientos y cientos de post de nuestro Foro Virus, hemos llegado a la conclusión de que existen decenas de virus que no pueden ser eliminados por los antivirus convencionales, o que por algún motivo (a nivel de estructura de datos), existe alguna aplicación o servicio que hace que nuestro antivirus no pueda eliminarlos.

Si te encuentras ante estos casos, debes saber que existen varios métodos alternativos que te permitirán en muchísimas ocasiones, eliminar un virus sin antivirus, aunque no siempre existe un solución total a un problema puntual.

Para eliminar un virus manualmente, lo primero que debes de hacer es localizar el archivo infectado. Para ello, debes de estar completamente seguro de que tu ordenador está infectado, y lo puedes hacer leyendo este tutorial:

Cómo detectar si el ordenador está infectado por un virus

Si tu antivirus te lo ha detectado pero no puedes eliminar el virus, puede que necesites comprar un antivirus más potente (lo que resulta caro), o bien utilizar alguno de los siguientes métodos, pero antes deberás de identificar el archivo en el cual reside la amenaza, que podrás ver desde el mismo informe de tu antivirus.

Paso 1. Vacunas para virus concretos

Sabiendo el nombre del virus que tenemos en nuestro ordenador, puedes utilizar la información y buscar por Internet en páginas especializadas en seguridad y software de desinfección como Symantec, Bit Defender o Panda.

Estas páginas generalmente, ofrecen de manera gratuita, vacunas contra virus específicos, es decir, programas muy pequeños que han sido desarrollados para realizar una tarea específica sobre un virus específico.

Paso 2. Eliminar un virus manualmente

Si no has encontrado la vacuna específica para el virus que se resiste, tendremos que hacer uso de los recursos que tenemos a mano. Una forma de borrar el virus en sí, es borrar el archivo infectado.

Este método no funciona con la totalidad de los virus existentes, ya que algunos virus utilizan otro servicio para regenerar el virus cuando este ha sido borrado. En algunas ocasiones, el archivo infectado no puede ser eliminado de forma tradicional, debido a que lleva una protección especial. En este caso, podemos usar algún programa como Unlocker, que está especializado en esta tarea.

Descargar Unlocker

El que un archivo infectado se resista a ser borrado de manera convencional porque el sistema nos dice que está siendo utilizado, puede ser resuelto mediante la apertura del sistema operativo en modo seguro.

Arrancar Windows en modo seguro, hace que Windows sólo ejecute los complementos básicos e indispensables para poder funcionar, es más, ni tan siquiera ejecuta los controladores gráficos, por lo que es un buen sistema para eliminar un virus sin miedo a que se asocie a algún servicio abierto.

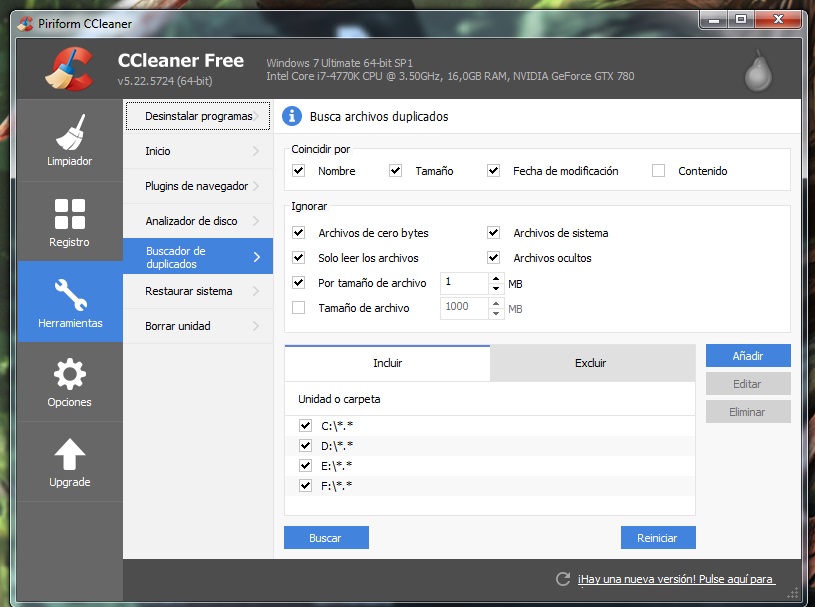

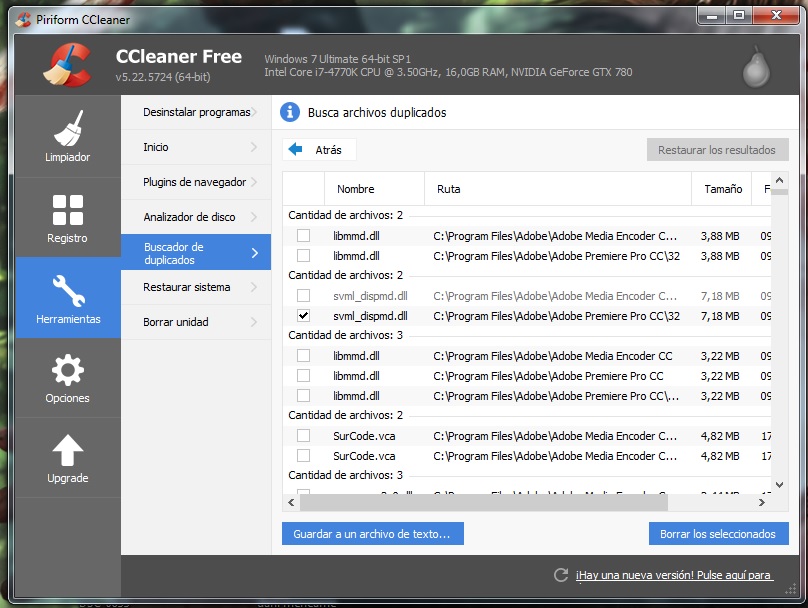

Paso 3. Quitar virus del arranque

El arranque de Windows, ejecuta varios procesos de manera personalizada, es decir, que podemos marcar y desmarcar que programas o procesos queremos que se arranquen junto a nuestro sistema operativo. En muchas ocasiones, los virus aprovechan este proceso para iniciar su sistema anti-borrado, cargando una ejecutable que actúa como Jefe.

Este Jefe, es el que restaura un archivo (virus) en caso de ser borrado, por lo que si localizamos este programa, lo quitamos del arranque y reiniciamos, la teoría es que al volver a acceder a Windows, el sistema nos dejará eliminar un virus manualmente borrando el archivo infectado, y al no estar cargado el Jefe, no volverá a restaurarse el archivo infectado.

Paso 4. Cerrar proceso de Virus activo

Paso 4. Cerrar proceso de Virus activo

Eliminar un virus manualmente no es sencillo, pero es gratis. Lo gratis no es fácil, pero si efectivo. Entre los distintos métodos que hemos visto hasta ahora, hay uno que a mí me ha funcionado bastante bien siempre, y que se usa cuando al intentar borrar un archivo infectado, un mensaje de Windows nos dice que el archivo está siendo usado.

Este mensaje se produce generalmente, porque en los procesos activos del sistema, existe uno que mantiene al virus activo todo el tiempo. Si accedemos al Administrador de tareas (pulsar teclas Ctrol+Alt+Supr), podemos intentar localizar el proceso que no nos cuadre en la lista de procesos activos.

Identificarlo no es muy difícil, ya que generalmente, a la derecha de cada proceso suele venir indicado el programa o servicio al que pertenece cada uno de ellos.

Si has localizado el proceso, debes de seleccionarlo y hacer clic con el botón derecho del ratón. En el menú contextual que se nos abre, debemos de pulsar sobre Finalizar el Árbol de procesos y no Terminar Proceso, ya que la primera, lo que hace es desactivar todos los servicios asociados a ese mismo proceso, por lo que si existe algún proceso oculto, también lo desactivaremos.

Una vez hecho esto, ya deberíamos de poder eliminar el archivo infectado.

CONCLUSIÓN

Lo ideal para eliminar un virus, es usar un antivirus, pero debido a distintas razones como el precio, la calidad del antivirus, la base de datos de éste, etc. hay veces en que debemos elegir entre formatear el ordenador, perdiendo tiempo y datos, o intentar utilizar alguno de los métodos para eliminar un virus sin antivirus que hemos visto.

Sé que para los usuarios menos avanzados, utilizar estos métodos puede resultar algo complicado, pero si lo hacéis como lo he dicho, veréis que es sencillo.

Otra cosa es que si conseguís eliminar un virus sin antivirus, la solución al problema será más limpia y seguiréis manteniendo intacto vuestro sistema de ficheros, por lo que merece la pena intentarlo antes de de tomar medidas más drásticas.